taibeihacker

Moderator

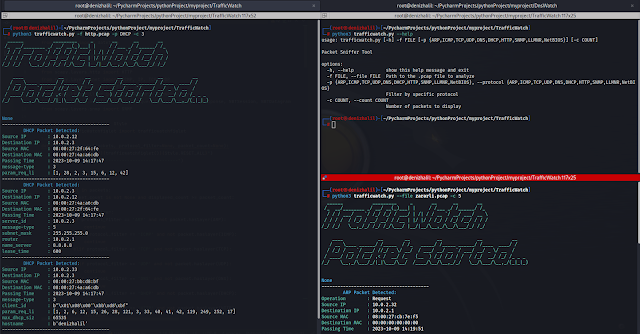

数据包Sniffer工具流动观察品允许您从PCAP文件监视和分析网络流量。它提供了对各种网络协议的见解,可以帮助网络故障排除,安全分析等。

ARP,ICMP,TCP,UDP,DNS,DHCP,DHCP,HTTP,SNMP,SNMP,LLMNR和NETBIOS的协议特定数据包分析。基于协议,源IP,目标IP,源端口,目标端口等的数据包过滤。捕获数据包的摘要统计数据。用于深入数据包检查的交互式模式。每个捕获的数据包的时间戳。用户友好的彩色输出以提高可读性。

git克隆https://github.com/halildeniz/trafficwatch.git导航到项目目录:

CD流量安装所需的依赖项:

pip install -r sumpliont.txt

python3 frafficwatch.py--help

USAGE: criavelyWatch.py [-h] -f文件[-p {ARP,ICMP,TCP,UDP,DNS,DNS,DHCP,HTTP,SNMP,llmnr,netbios}] [-c Count]

数据包嗅探工具

Options:

-h, - 赫尔普显示此帮助消息和退出

-f文件, - 文件的文件路径到.pcap文件要分析

-p {ARP,ICMP,TCP,UDP,DNS,DHCP,HTTP,SNMP,SNMP,LLMNR,NetBios}, - Protocol {ARP,ICMP,ICMP,TCP,TCP,UDP,UDP,DNS,DNS,DNS,DHCP,DHCP,HTTP,HTTP,SNMP,SNMP,LLMP,LLMNR,NETBIOS}

通过特定协议过滤

-c计数, - 计数计数

要显示的数据包数量以分析PCAP文件的数据包,请使用以下命令:

python criavelywatch.py -f路径/to/your.pcap指定协议过滤器(例如,http)并限制显示的数据包的数量(例如10),use:

python criavelywatch.py -f路径/to/your.pcap -p http -c 10

-f或-file:通往PCAP文件的路径进行分析。 -p或-protocol:通过协议(ARP,ICMP,TCP,UDP,DNS,DNS,DHCP,HTTP,SNMP,SNMP,LLMNR,NETBIOS)的过滤器数据包)。 -c或-count:限制显示的数据包的数量。欢迎

捐款!如果您想为流量观看贡献,请遵循我们的贡献指南。

如果您对剂量剂有任何疑问,评论或建议,请随时与ME:联系

LinkedIn: Halil Ibrahim Deniz TryHackme: Halilovic Instagram: Deniz.Halil333 YouTube: Halil Deniz Email: [EmailPretected]

该项目在MIT许可下获得了许可。

感谢您考虑支持我!您的支持使我能够花更多的时间和精力来创建有用的工具,例如DNSWATCH和开发新项目。通过贡献,您不仅可以帮助我改善现有工具,还可以激发新的想法和创新。您的支持在该项目和未来努力的增长中起着至关重要的作用。一起,让我们继续建立和学习。谢谢你!'