taibeihacker

Moderator

工控安全渗透

工业控制系统的结构和场景

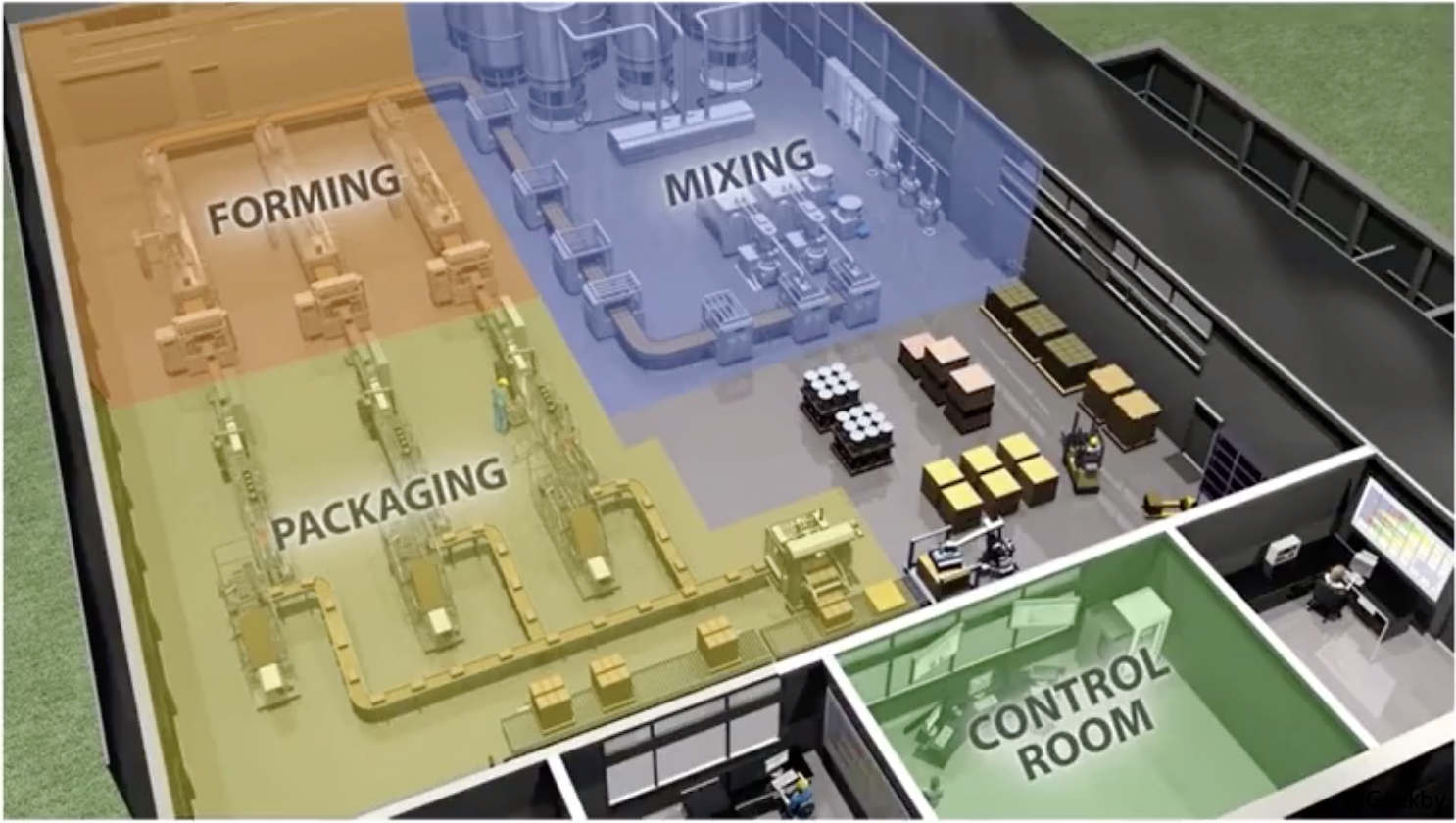

工业控制系统场景——啤酒厂

啤酒工廠佈局監控總控室

生產線設備

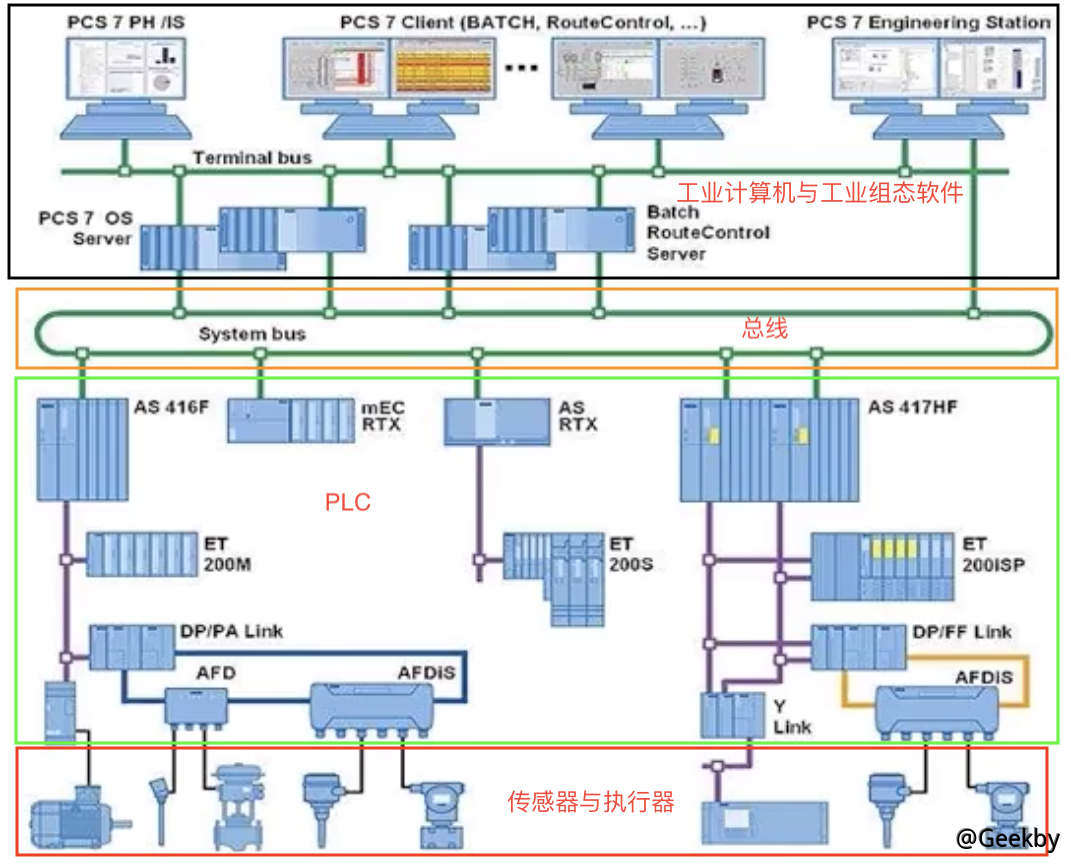

工业控制系统结构

傳感器和執行器可編程控制器(PLC)

工業網絡及現場總線

工業計算機及工業組態軟件

工业控制系统应用场景

過程自動化控制系統應用在流程行業,比如:石油,化工,醫藥。冶金,水處理

對應的控制系統:DCS(集散控制系統)居多,大型PLC 為主,單台控制器IO 點數(傳感器與執行器的數量)多數在2000 點以上,全冗餘架構

工廠自動化控制系統

應用在離散行業,比如:汽車,港口,煙草

對應控制系統:主要以PLC 為主,採用和設備捆綁為主,單台控制IO點數少於2000點,單機為主

工业控制系统厂商和产品介绍

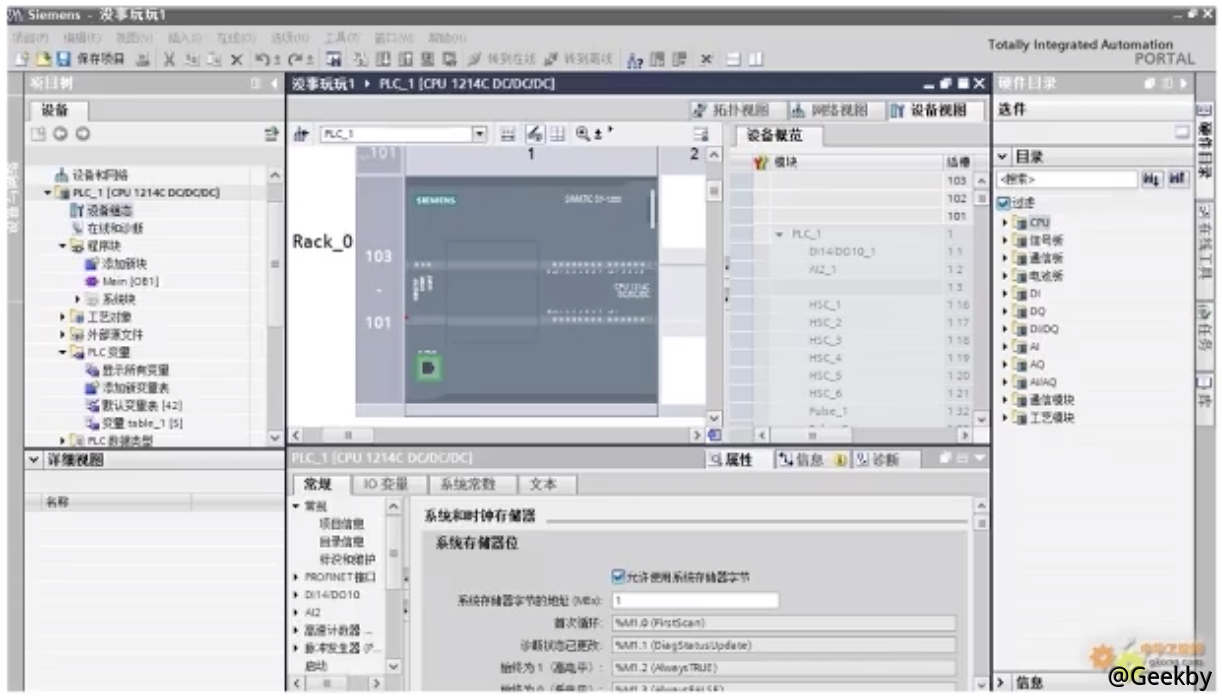

Siemens——控制系统家族

s7-1500 控制系統S7-1200 控制系統

S7-300/400 控制系統

S7-WINAC 控制系統(PC 模擬PLC,多用於高校研究)

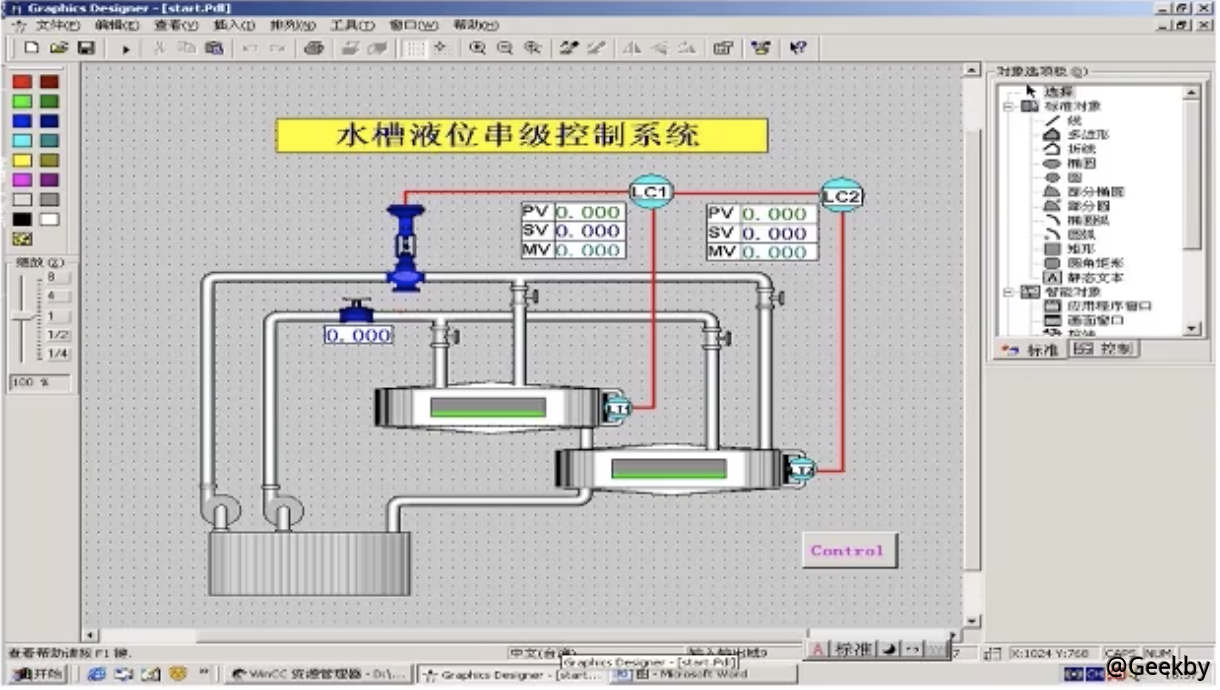

Siemens——组态家族

TIA 博圖/Step7(編程)WINCC 組態監控軟件(監控)

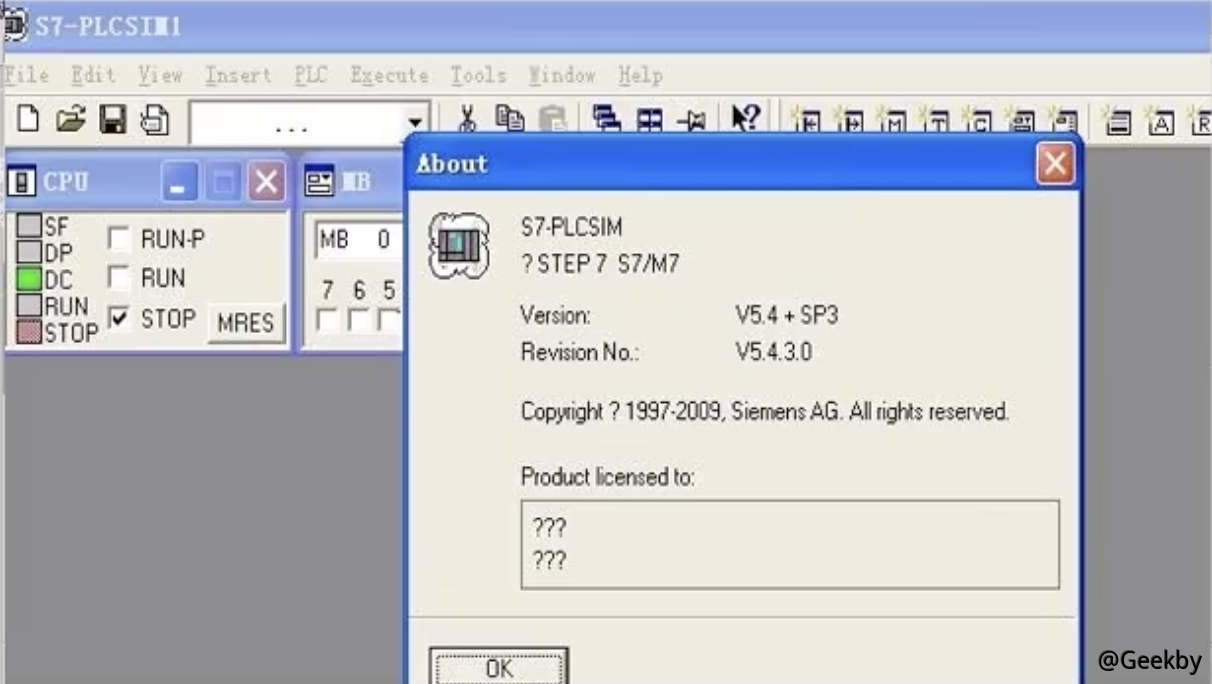

PLCSIM 模擬仿真軟件(前期模擬仿真)

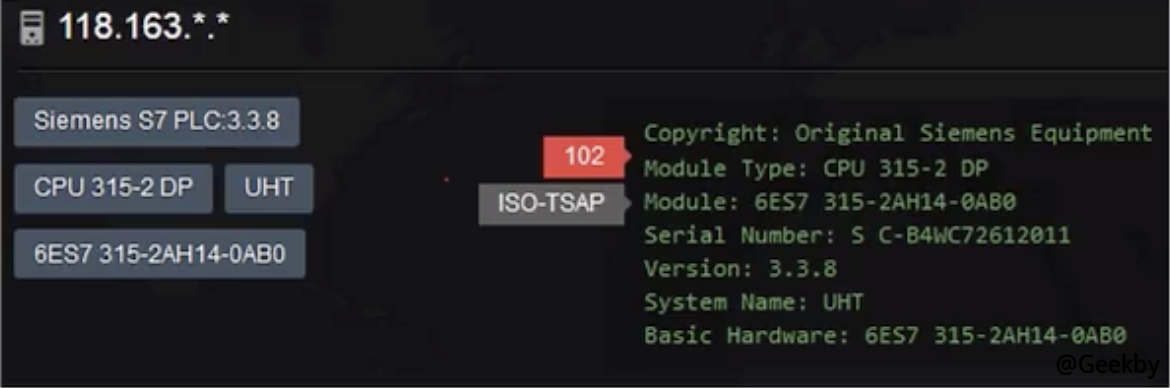

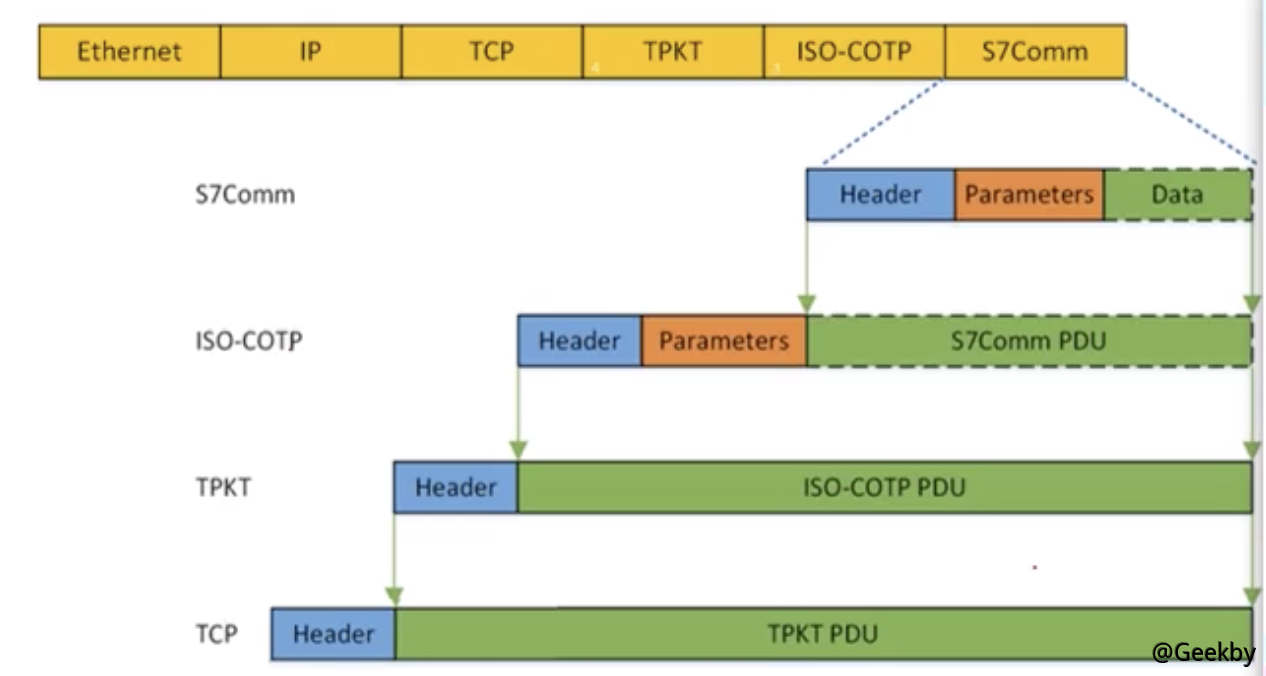

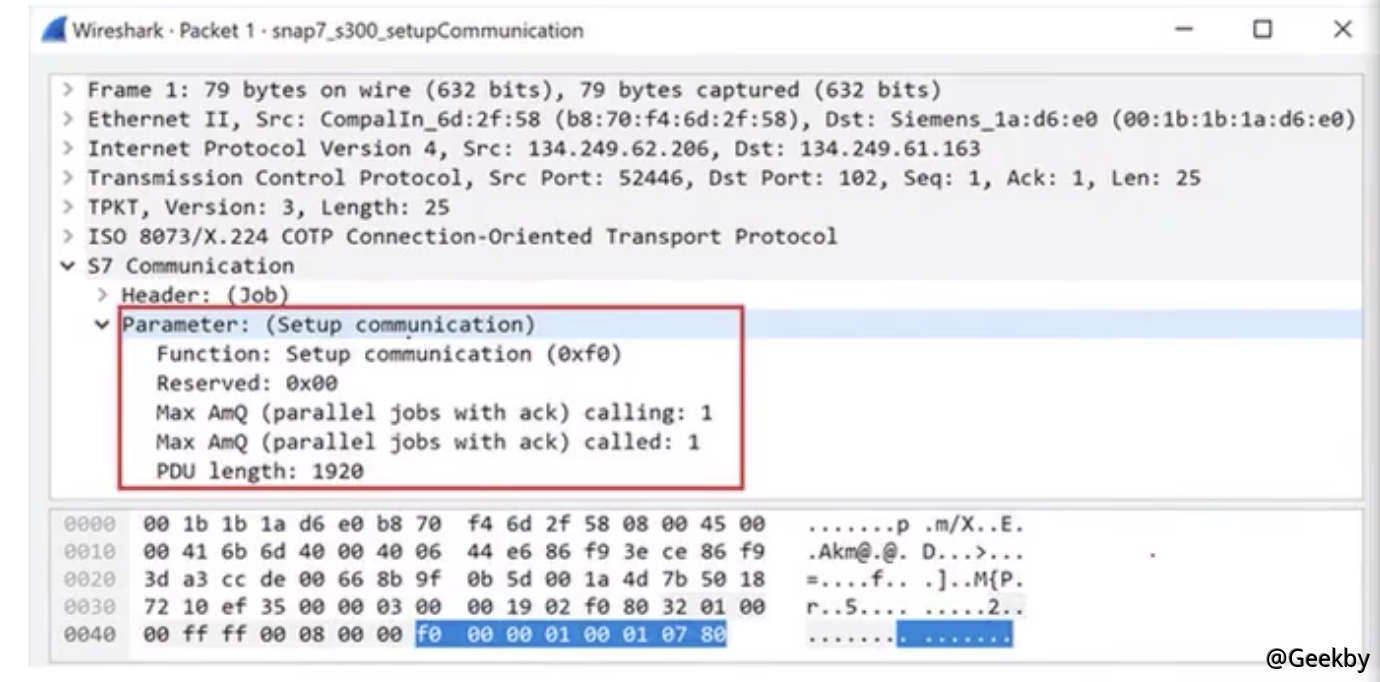

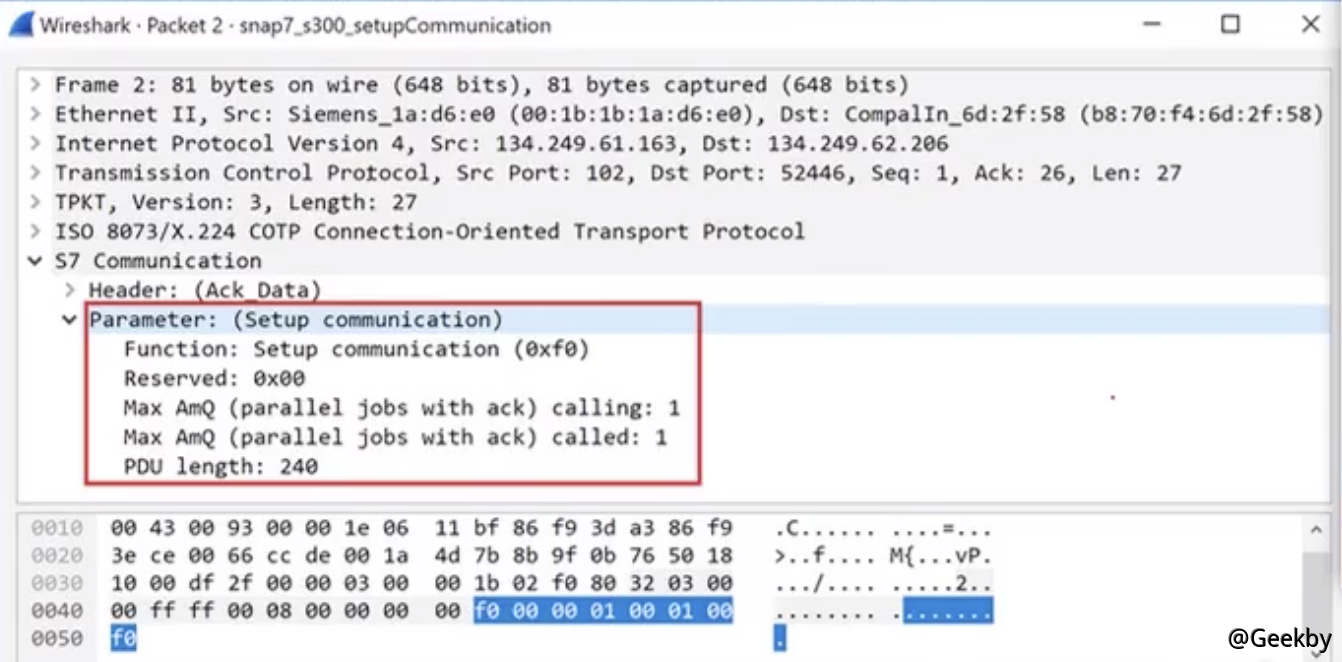

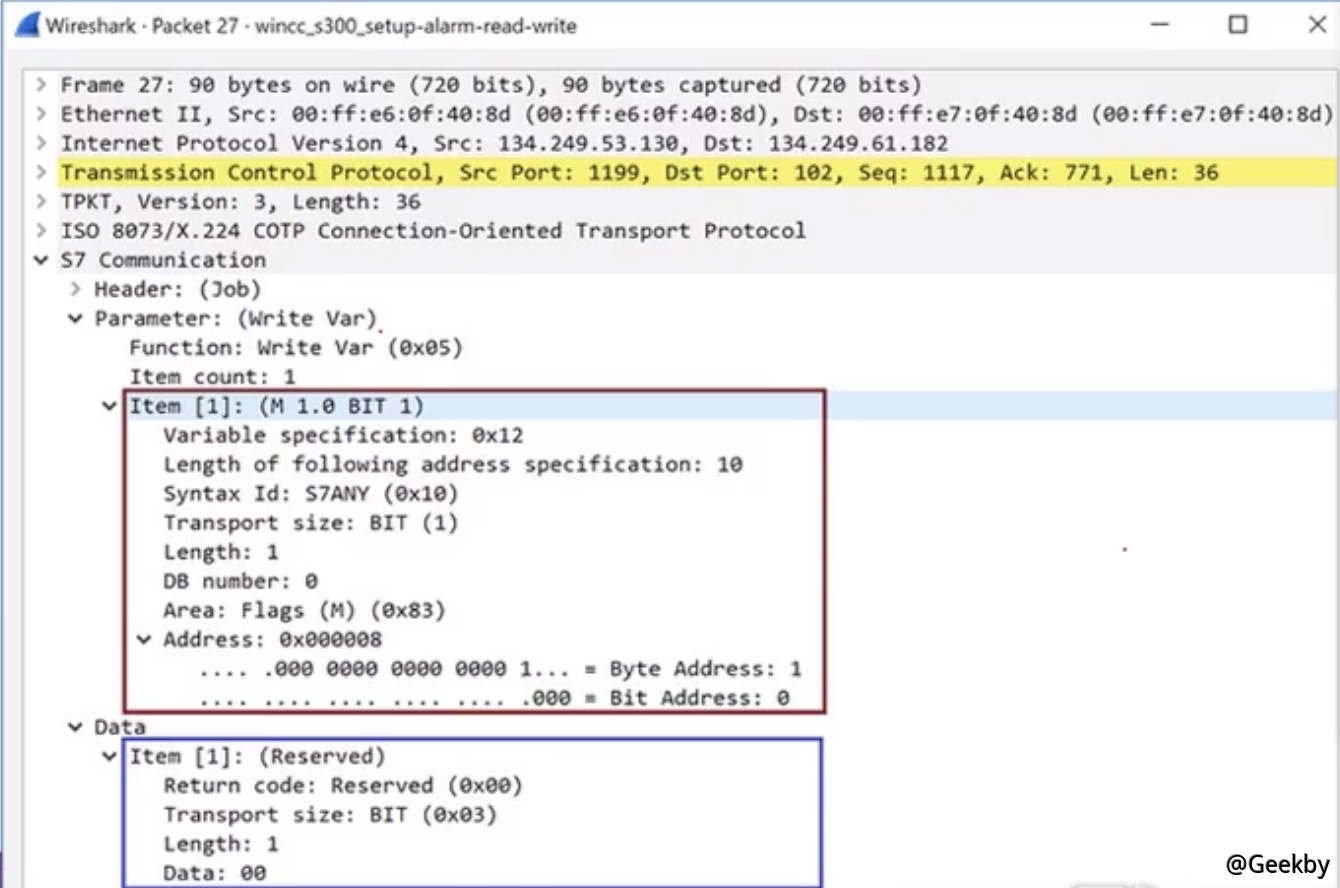

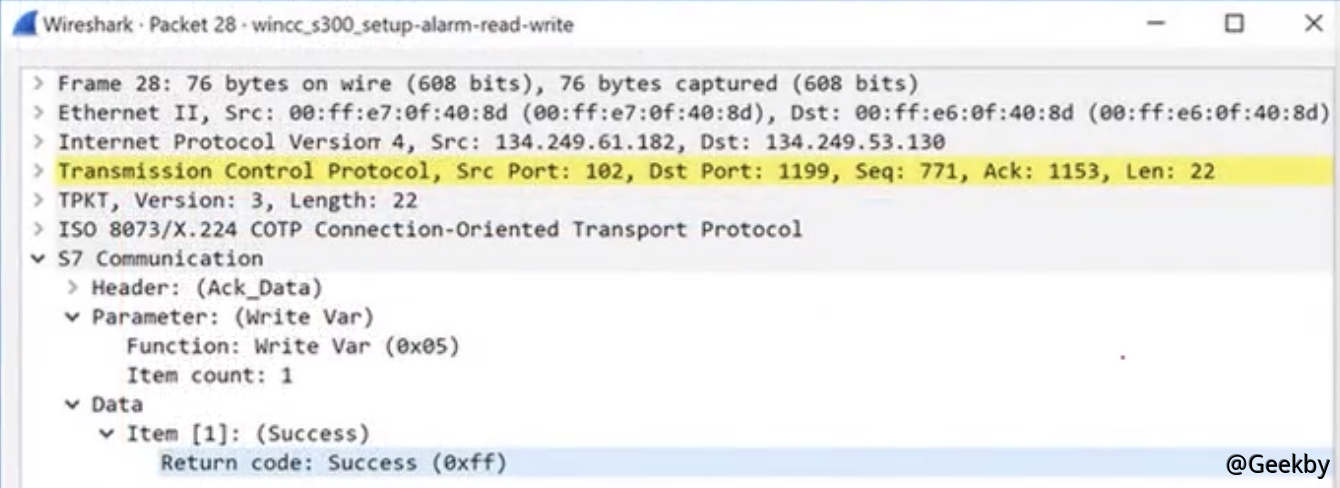

Siemens——通讯协议及端口

S7 Comm協議(私有協議)通訊端口(102)

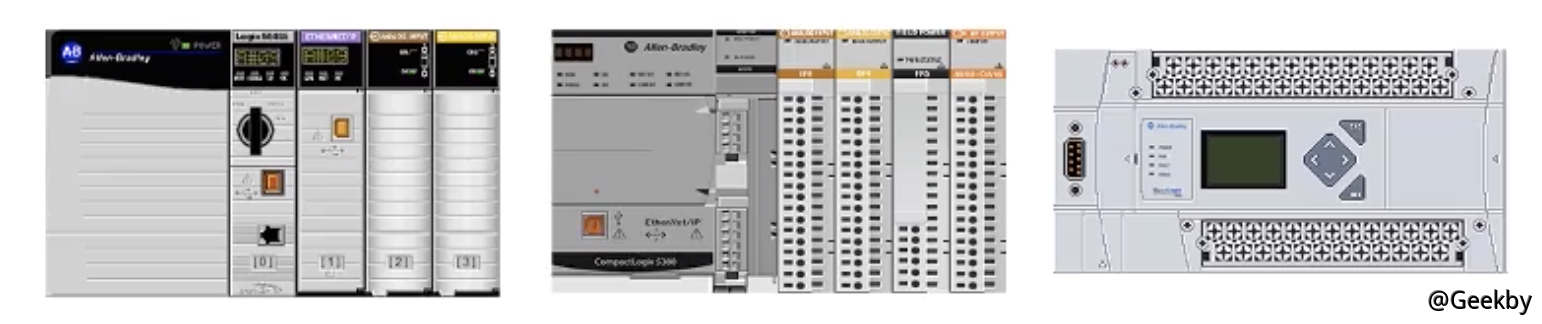

Rockwell Automation——控制系统家族

Controllogix 控制系統Compactlogix 控制系統

MicroLogix 控制系統

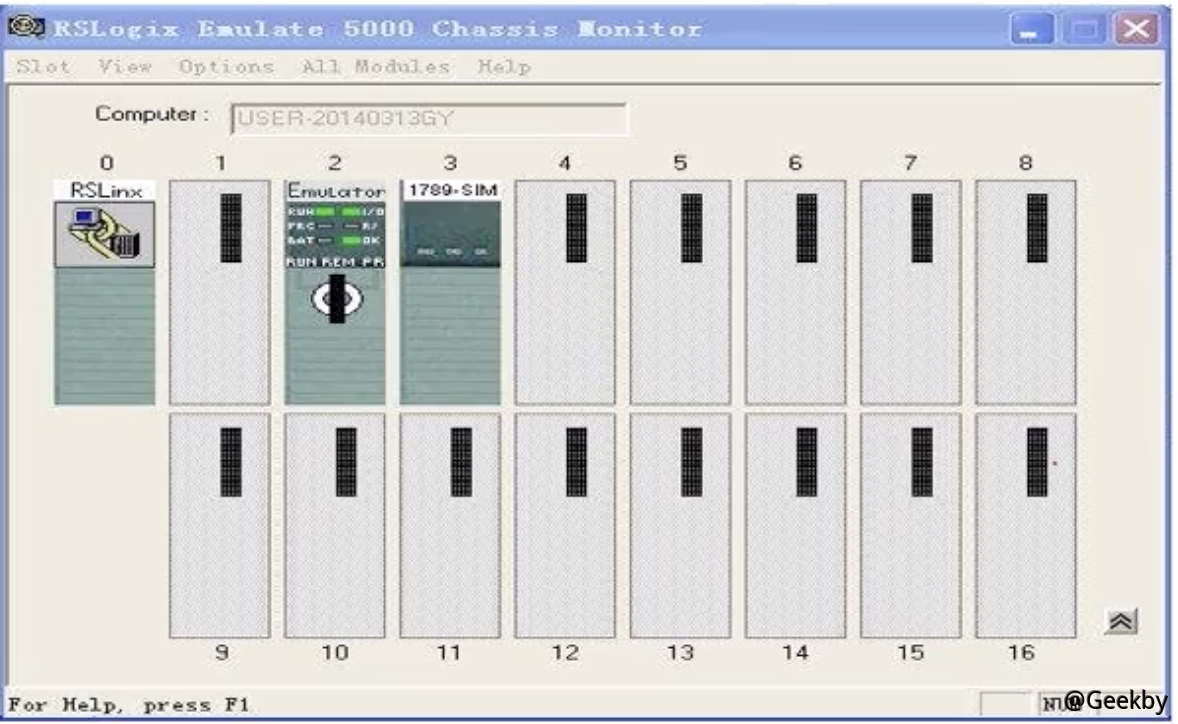

Softlogix 控制系統

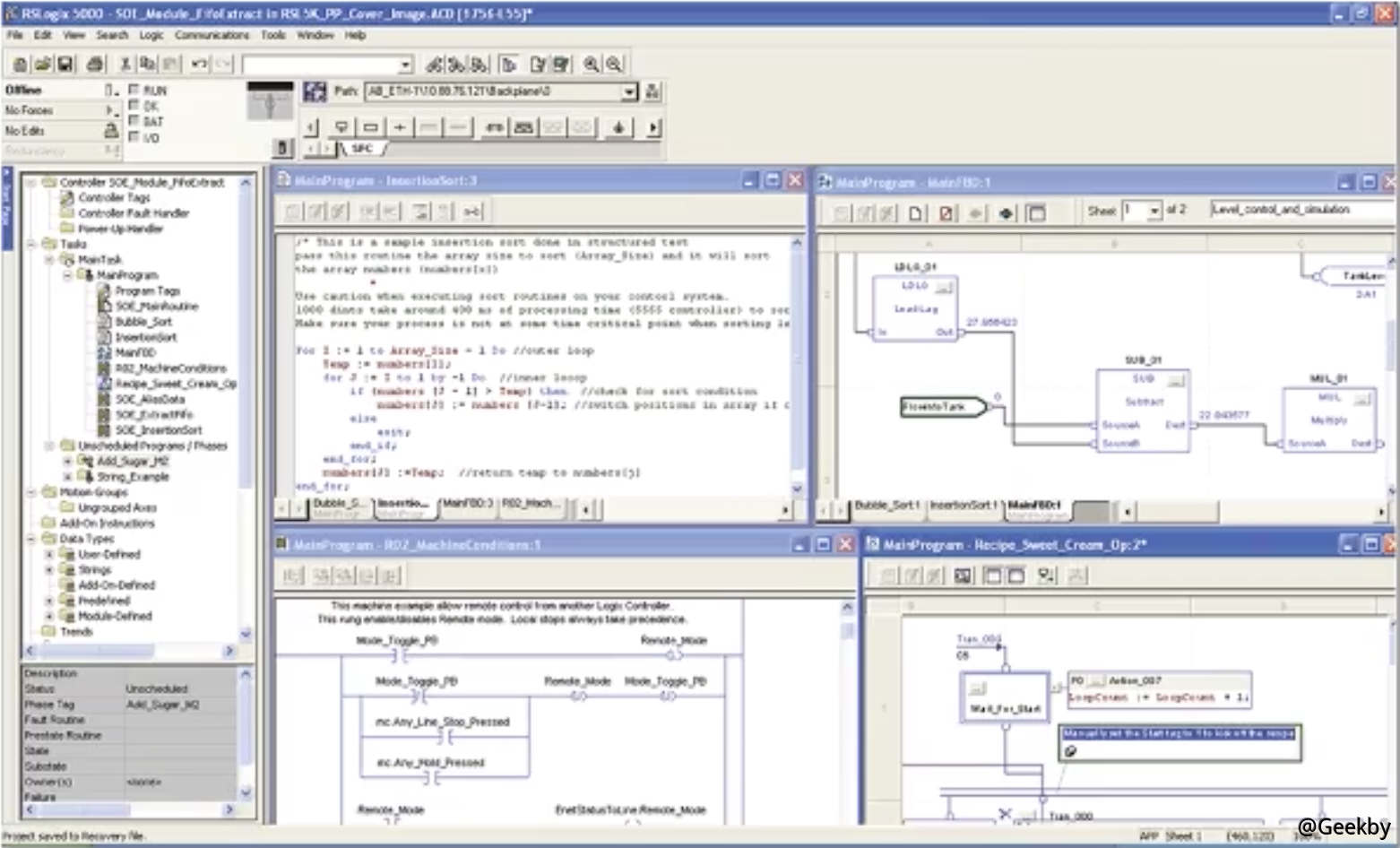

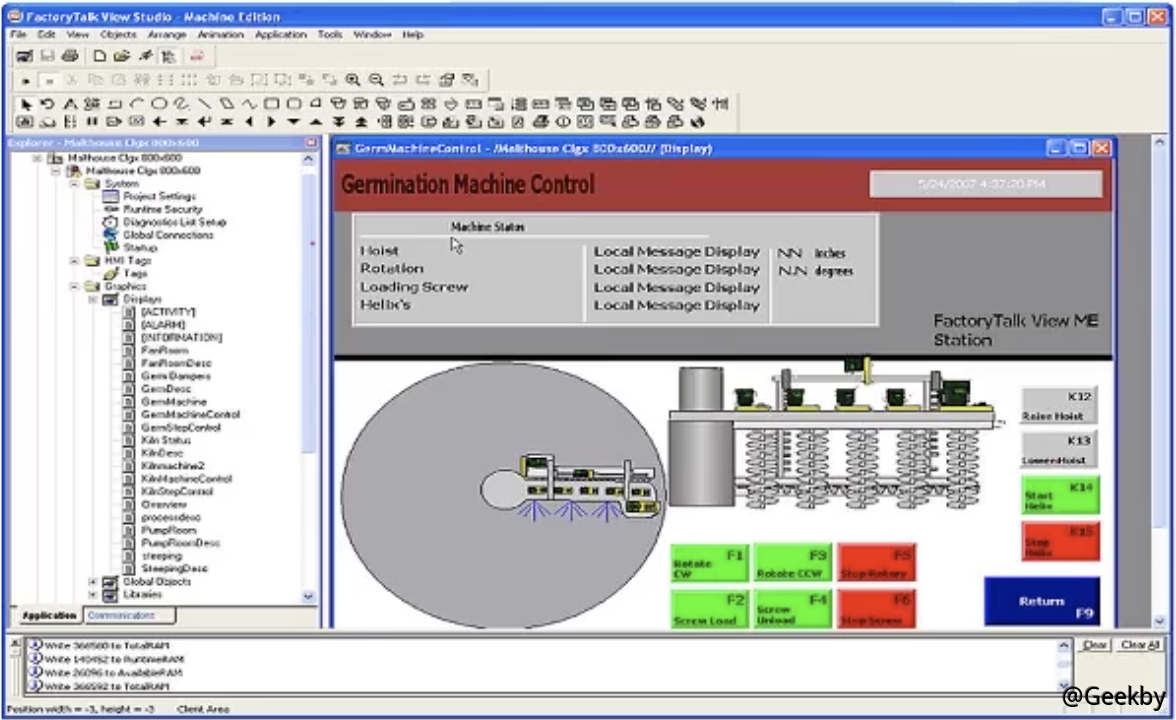

Rockwell Automation——组态家族

Studio5000/RSLogix 5000組態軟件

FactoryTalk SE 組態監控軟件

Emulation 模擬仿真軟件

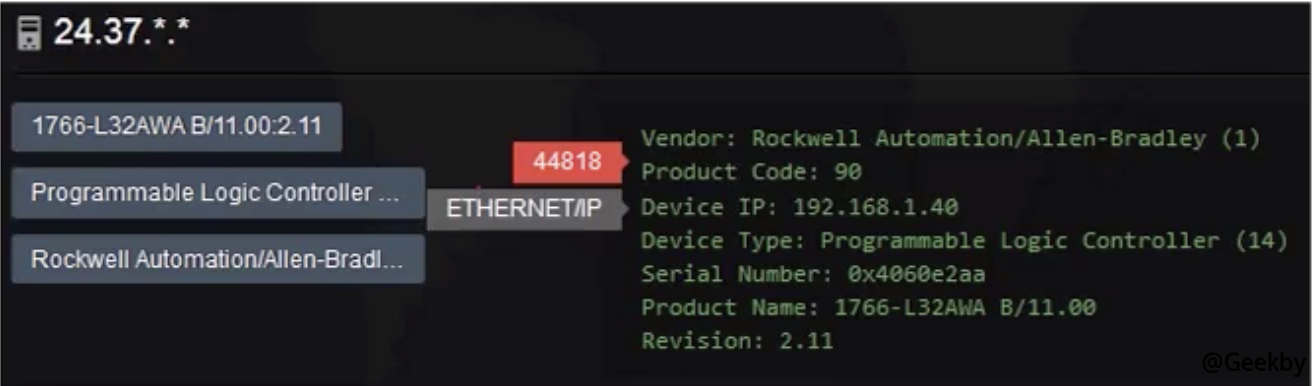

Rockwell Automation——通讯协议及端口

Ethernet/IP(公開協議)通訊端口44818/2222

工业控制系统脆弱性分析

工业控制协议漏洞

所使用的工業控制協議缺乏身份認證工業控制系統所使用的協議缺乏授權機制

所使用的工業控制協議缺乏加密保護

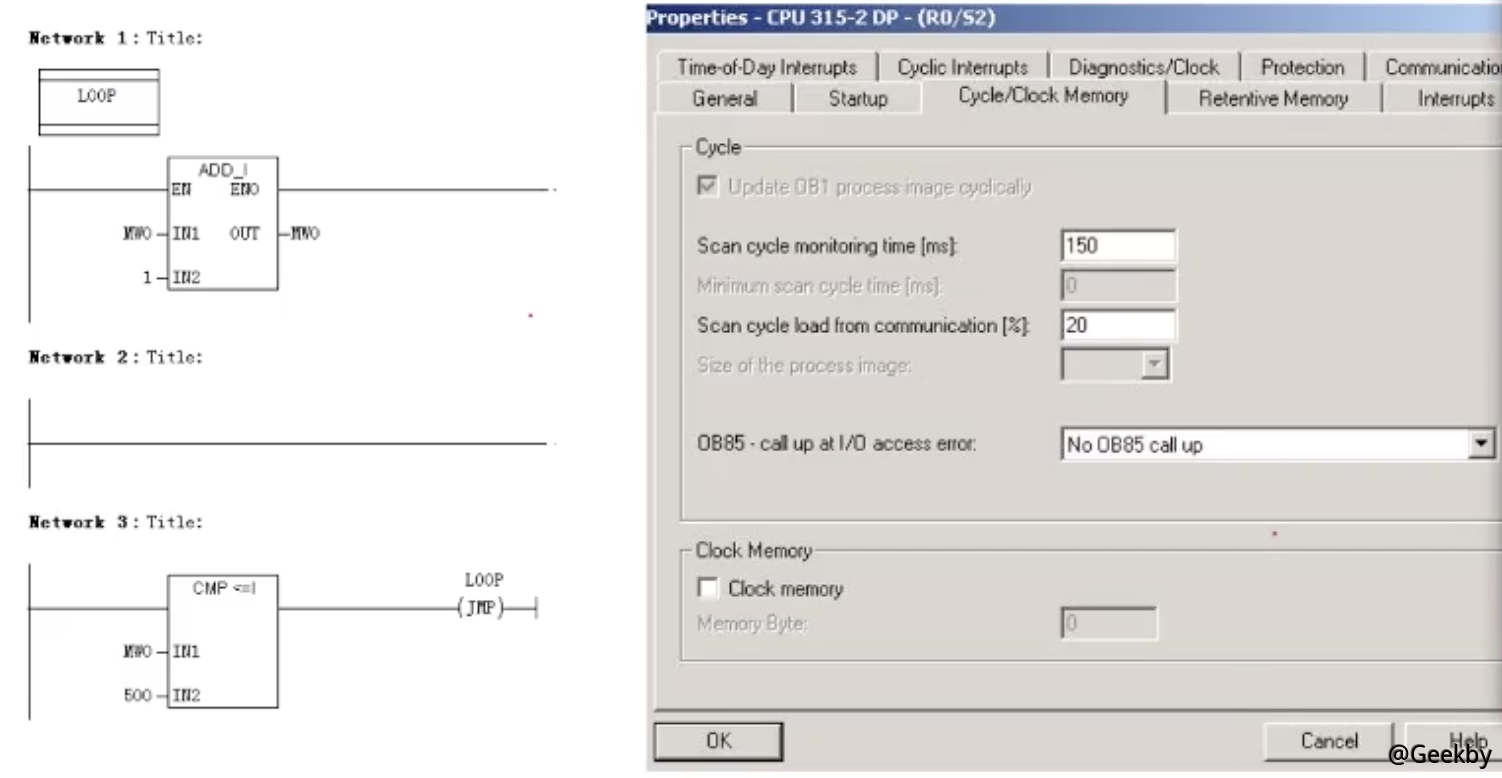

PLC 代码逻辑漏洞

計算邏輯漏洞看門口超時漏洞

緩衝區溢出漏洞

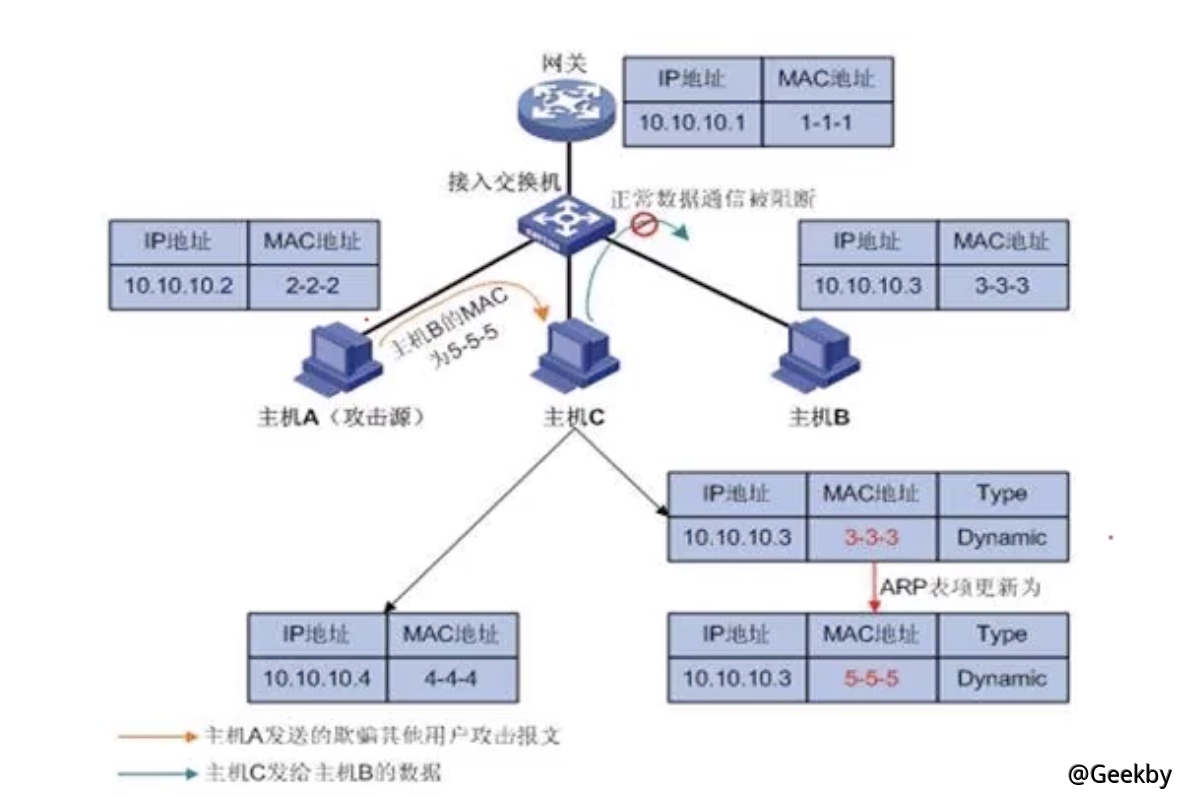

工业以太网链路漏洞

MAC泛洪攻擊ARP溢出/中間人攻擊

環網beacon協議攻擊

VLAN跳轉攻擊

交換機WEB漏洞攻擊

主机安全漏洞

防火牆關閉沒有殺軟防護

缺乏USB准入

Windows本身漏洞

SMB v1.0 Port 445

RDP Port 3389

AD 域攻擊

DNS 污染攻擊

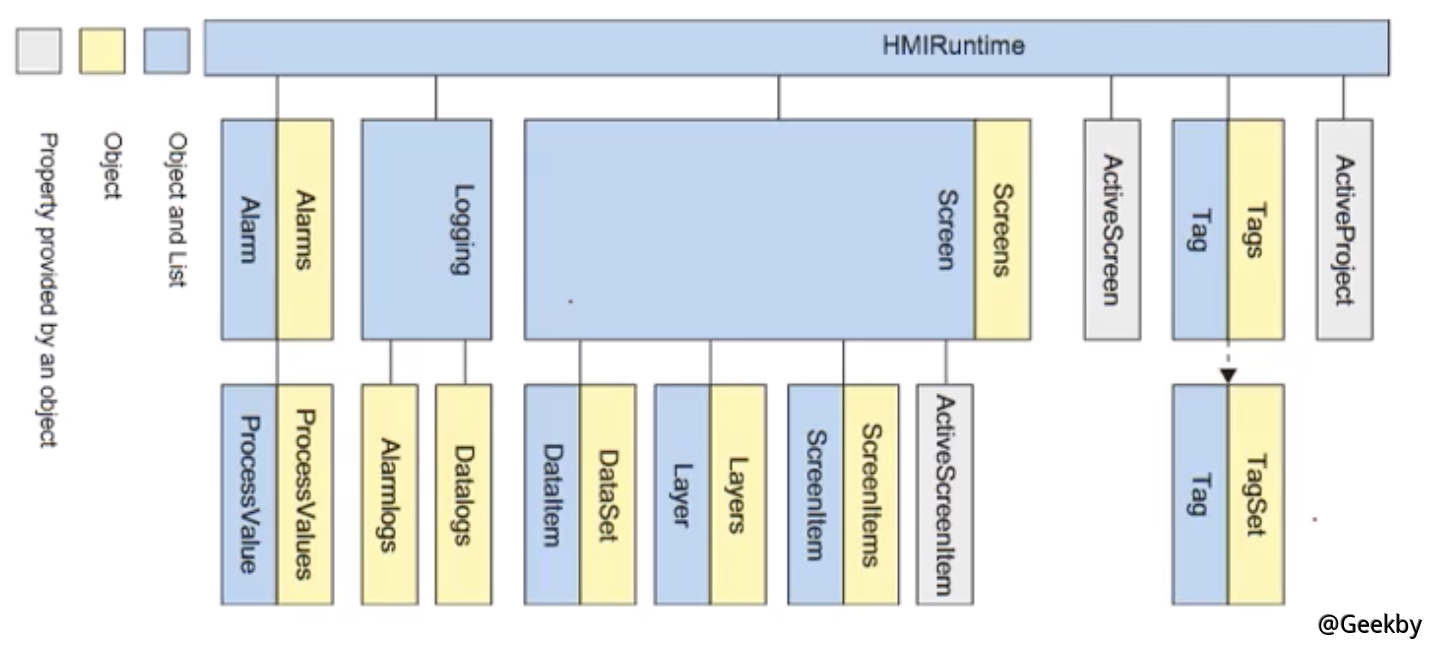

组态软件漏洞

DoS 拒絕服務攻擊緩衝區溢出漏洞

COM 服務組件未授權訪問漏洞

SQL 數據庫注入漏洞

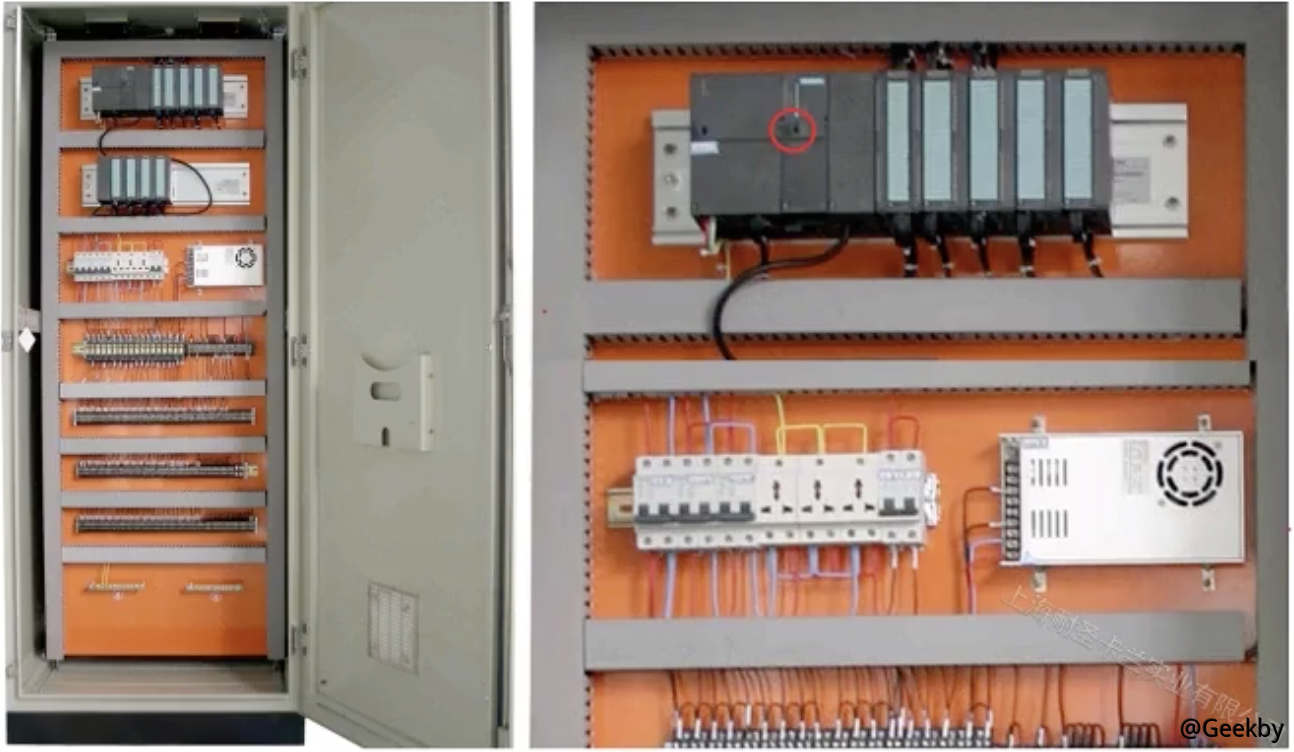

物理安全漏洞

設備所在地無防護機房機櫃未上鎖

網絡端口未加固

控制器鑰匙未拔出

供電電源為單路

接地系統不完善

工业控制系统渗透工具利用

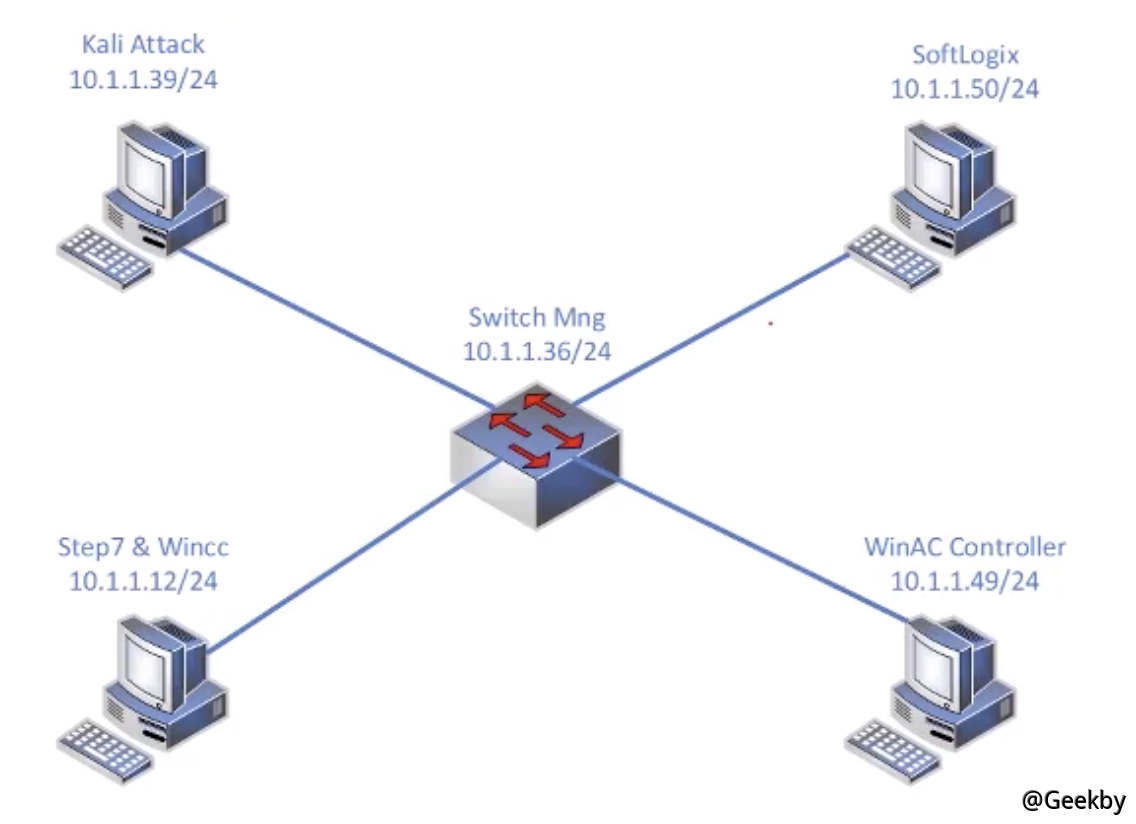

Demo 场景

nmap 指纹扫描

1nmap -p port --script scada protocol ip address

參考:https://github.com/jianshting/NMAP-NSE-SCADA

Yersinia 二层网络的攻击

1Yersinia -G

參考:https://github.com/tomcat/yersinia

Snap7 协议层的攻击

s7 Client.exeMSF 主机攻击和后渗透

對PC主機的滲透和控制(和傳統內網滲透一樣)ISF 工控渗透工具

開源的工控滲透框架參考:https://github.com/dark-lbp/isf