taibeihacker

Moderator

专门为Web安全爱好者,渗透测试人员和系统管理员设计的尖端实用程序。 WebSecprobe是您的高级工具包,用于精确和深度进行复杂的Web安全评估。该强大的工具简化了审查Web服务器和应用程序的复杂过程,使您可以深入研究Web安全的技术细微差别,并有效地增强您的数字资产。

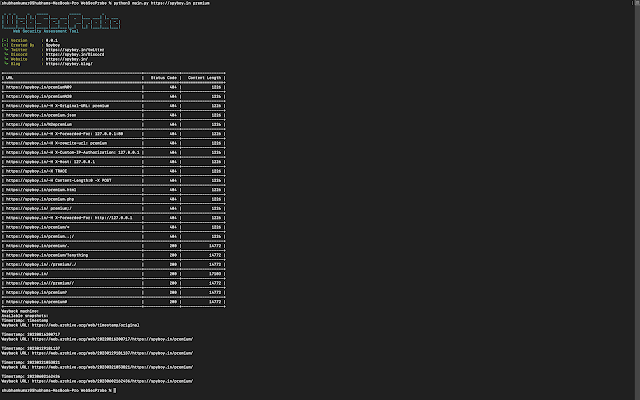

WebSecProbe旨在为具有各种有效载荷的目标URL执行一系列HTTP请求,以测试潜在的安全漏洞或错误配置。这是代码做什么的简要概述:

它需要用户输入目标URL和路径。它定义了代表不同HTTP请求变化的有效载荷列表,例如URL编码的字符,特殊标题和不同的HTTP方法。它通过每个有效载荷迭代,并通过将有效载荷附加到目标URL来构建完整的URL。对于每个构造的URL,它使用请求库发送HTTP获取请求,并捕获响应状态代码和内容长度。它为每个请求打印了构造的URL,状态代码和内容长度,并有效地显示了目标服务器中每个变体响应的结果。测试所有有效载荷后,它会查询Wayback Machine(Web Archive)以检查目标URL/PATH是否有任何存档快照。如果有的话,它将打印最接近存档的快照的信息。该工具是否绕过403?

它不会直接尝试绕过403个禁止状态代码。该代码的目的更多是在提出不同的请求时测试服务器的行为,包括具有各种有效载荷,标头和URL变化的请求。尽管代码中的某些有效载荷和标头可能在某些情况下用于测试潜在的安全性错误或弱点,但它不能保证它将绕过403个禁止状态代码。

总而言之,此代码是一种用于探索和分析Web服务器对不同请求的响应的工具,但是它是否可以绕过403禁止状态代码取决于目标服务器实现的特定配置和安全措施。

PIP安装WebSecprobe

WebSecprobe URL路径

示例:

WebSecprobe https://example.com Admin-Login

从WebSecProbe.main导入WebSecprobe

如果__name__=='__ -Main __':

url='https://Example.com'#用目标URL替换

路径='admin-login'#替换为您所需的路径

probe=websecprobe(url,路径)

Prope.run()